Teilen Sie die Compliance-Anforderungen in messbare Komponenten auf. Greifen Sie auf Maßnahmen und Nachweise zu und nutzen Sie detaillierte Vorlagen, Anleitungen und vieles mehr für über 50 Normen, Regularien und Frameworks.

Compliance Automation

Compliance neu gedacht: Automatisiert, skalierbar, auditbereit

Stärken Sie Ihre InfoSec- und IT-Teams: Automatisieren Sie die Nachweiserfassung, vereinfachen Sie die Zusammenarbeit und bleiben Sie auditbereit – dank mehr als 50 sofort nutzbarer Frameworks auf einer zentralen, skalierbaren Plattform.

Bringen Sie Ihr Team mit sofort einsetzbaren Inhalten schnell von der Analyse zur Umsetzung

Reduzieren Sie die Komplexität der regulatorischen Compliance

Machen Sie technische Maßnahmen, Nachweise und gesetzliche Vorgaben verständlich. Konkrete Umsetzungstipps erleichtern die Zusammenarbeit mit Stakeholdern, die nicht aus dem Bereich Compliance kommen. Zudem fördern sie eine Kultur des Risiko- und Compliance-Bewusstseins.

Profitieren Sie von unserem eigens entwickelten „Shared Evidence Framework“

Gehen Sie über die Eins-zu-eins-Zuordnung von Maßnahmen hinaus und sparen Sie Zeit und Ressourcen bei der Datenbereinigung. Nutzen Sie unser „Shared Evidence Framework“, um operative Nachweise den entsprechenden Kontrollanforderungen zuzuordnen. So steigern Sie die Genauigkeit und Effizienz.

Umgehen Sie manuelle Übergangslösungen und erfassen Sie Nachweise automatisch

Stellen Sie Verbindungen zu externen Systemen her und nutzen Sie vorgefertigte End-to-End-Collectors, um Nachweise in Echtzeit zu erfassen. So erfüllen Sie Kontrollanforderungen und bereiten sich auf Audits vor.

Erreichen Sie mehr mit OneTrust Tech Risk & Compliance

Skalieren Sie Ihre Ressourcen und optimieren Sie Ihren Risiko- und Compliance-Lebenszyklus.

„ISO-Compliance hat uns Türen geöffnet: Wir konnten Aufträge im Wert von sechs Millionen US-Dollar sichern – etwas, das ohne die Plattform nicht gelungen wäre.“

Adam Jaggers

CTO, XOi Technologies

Compliance leicht gemacht – mit mehr als 50 Frameworks

SOC 2

Schaffen und bewahren Sie Sicherheit in jeder Phase des Drittanbieter-Lebenszyklus, um den SOC 2-Anforderungen zu entsprechen.

Mehr erfahrenISO 27001

Entwickeln Sie ein Informationssicherheitsmanagementsystem (ISMS) gemäß ISO 27001.

Mehr erfahrenDSGVO

Weisen Sie die Erfüllung der Rechenschaftspflicht gemäß DSGVO nach und setzen Sie Governance in Ihrer gesamten Datenlandschaft um.

HIPAA

Stärken Sie Ihr Compliance-Programm und führen Sie Risikobewertungen durch, um die HIPAA-Richtlinien umzusetzen.

Mehr erfahrenNIST

Weisen Sie die Einhaltung der NIST-Vorgaben nach und verringern Sie Ihr Cybersicherheitsrisiko.

Weitere Möglichkeiten mit OneTrust

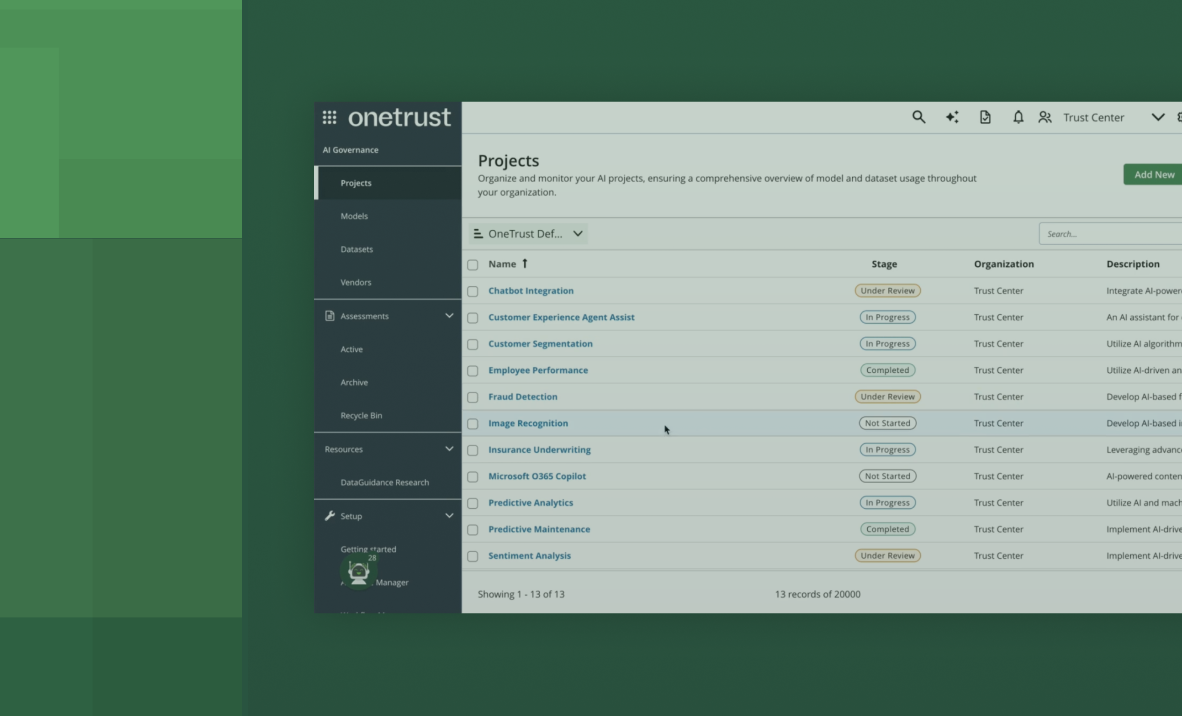

AI Governance

KI-Governance erfolgreich umsetzen: Praktische Einblicke und Tools

Erfahren Sie, wie Sie KI-Governance erfolgreich umsetzen: praxisnahe Einblicke, Tools und Strategien für Compliance und Innovation.

Januar 14, 2026

Agentic vs. Agentish AI: Was Risk- & Compliance-Teams wissen müssen

Entdecken Sie praxisnahe Strategien für Agentic AI, um Risiken zu managen, Compliance zu sichern und zukunftsfähige Programme aufzubauen.

Dezember 11, 2025

Technology Risk & Compliance

Risikomanagement im Wandel: Praxisnahe Ansätze für NIS2, DORA & ISO 27001

Die regulatorische Anforderungen wie NIS2, DORA und ISO27001 nicht nur erfüllen, sondern strategisch in die Unternehmenssteuerung eingebettet sind.

November 06, 2025

AI Governance

KI-ready Governance: Der Bericht 2025

Aus den Antworten von 1.250 IT-Führungskräften geht ein Thema klar hervor: Traditionelle Governance kann mit KI nicht mehr Schritt halten. Erfahren Sie, wie Teams umdenken.

September 09, 2025

AI Governance

AI-Governance aus neuer Perspektive: Worauf Auditoren beim Thema AI achten und wie Unternehmen sich am effizientesten vorbereiten

Nehmen Sie an unserem 30-minütigen Webinar teil und erhalten Sie praxisnahe Einblicke in den EU-AI-Act aus Auditorensicht – eine wertvolle Perspektive, ganz gleich, in welcher Phase Ihrer KI-Strategie Sie sich befinden

September 09, 2025

Consent & Preferences

Vertrauen im Zeitalter der KI: Ein Leitfaden zu Datenschutz, Einwilligungen und First-Party-Daten

Erfahren Sie, wie Sie im Zeitalter der KI Vertrauen schaffen – mit Strategien, die die Einwilligung in den Mittelpunkt stellen, den Datenschutz stärken, die Nutzung von First-Party-Daten optimieren und gleichzeitig für Compliance sorgen.

August 12, 2025

Technology Risk & Compliance

OneTrust ist „Leader“ im IDC MarketScape 2025 für GRC-Software

Die OneTrust Plattform bringt Daten- und Datenschutzteams sowie Risikomanager in einem zentralen System zusammen. Damit sind Sie regulatorischen Veränderungen stets einen Schritt voraus und können verantwortungsvolles Wachstum gezielt fördern. Laden Sie den Auszug herunter und erfahren Sie, wie OneTrust Sie dabei unterstützt, schneller voranzukommen – ohne Kompromisse bei der Compliance.

Juli 17, 2025

Third-Party Risk

Der umfassende Leitfaden für das Drittparteienmanagement

Für Sicherheitsteams ist es unerlässlich, einen ganzheitlichen Ansatz für das Drittparteienmanagement zu implementieren.

Juli 07, 2025

Third-Party Risk

Kompetent durch den Lebenszyklus des Drittparteienrisikomanagements

Laden Sie unser E-Book zum Thema „Drittparteienrisikomanagement“ (TPRM) herunter und erhalten Sie eine umfassende Roadmap für den gesamten TPRM-Lebenszyklus.

Juli 07, 2025

Trust Intelligence

OneTrust KI-Tag

Wir diskutieren, wie Organisationen die Herausforderungen der verantwortungsvollen KI-Nutzung meistern und welche nächsten Schritte auf dem Weg zu einer zukunftsfähigen KI-Strategie wichtig sind.

Juni 26, 2025

Third-Party Risk

OneTrust Demo-Video zum Digital Operational Resilience Act

Erfahren Sie, wie OneTrust das Management von IKT-Risiken und IKT-Drittanbietern vereinfacht und Finanzinstituten dabei hilft, die DORA-Verordnung wirkungsvoll umzusetzen.

Mai 22, 2025

Privacy Management

OneTrust setzt auf OneTrust

Wir laden Sie herzlich ein, an unserer exklusiven Webinar-Reihe teilzunehmen und sich ein Bild von den vielfältigen Anwendungsmöglichkeiten der OneTrust Plattform zu machen. Unsere internen Teams werden Ihnen anschaulich berichten, wie sie die Plattform zur Verwaltung von Datenschutz, Einwilligungen, KI, Drittparteienrisiken und vielen weiteren Bereichen einsetzen.

Mai 19, 2025

Consent & Preferences

Von Compliance zum Geschäftspotenzial: Die Rolle von Einwilligungen im Zeitalter des EU Data Acts

Mai 14, 2025

Verantwortungsvolle KI

Mastering AI Governance – Best Practices and Tools for a Holistic Risk Management Approach

Join us for this engaging webinar as we delve into the best practices for applying AI governance and explore cutting-edge tools designed to monitor and mitigate risks associated with artificial intelligence

April 30, 2025

Verantwortungsvolle KI

Erst mit KI wird Datenschutz skalierbar: Willkommen in der neuen Ära des Datenschutzmanagements

Erfahren Sie, wie KI-Agenten den Datenschutz verändern. Sie unterstützen Teams dabei, die Compliance zu skalieren, manuelle Arbeit zu reduzieren und fundierte Entscheidungen zu treffen.

April 23, 2025

Consent & Preferences

Mehr Transparenz, stärkere Kundenbindung: Die Rolle von Präferenz-Centern

Entdecken Sie die Vorteile individuell anpassbarer Präferenz-Center, lernen Sie bewährte Verfahren kennen und erfahren Sie, wie Ihnen OneTrust Universal Consent & Preference Management dabei helfen kann, eine engere Beziehung zu Ihren Kunden aufzubauen.

März 19, 2025

Consent & Preferences

Personalisierung und Datenschutz im Einklang: Erfolgsstrategien mit First-Party-Daten

Der Umgang mit First-Party-Daten gewinnt zunehmend an Bedeutung – sowohl für personalisierte Kundenerlebnisse als auch für die Einhaltung von Datenschutzvorgaben. Dieses Webinar gibt einen Überblick über bewährte Methoden zur Datennutzung, regulatorische Entwicklungen und praxisnahe Ansätze für eine nachhaltige Datenstrategie.

März 13, 2025

Consent & Preferences

Handel im Wandel: Vertrauen schaffen im Zeitalter moderner Datenschutzanforderungen

Laden Sie unser Whitepaper herunter und erfahren Sie, wie Sie durch den gezielten Einsatz von Daten eine durchdachte Einwilligungs- und Präferenzstrategie entwickeln und so starke Kundenbeziehungen aufbauen können.

Januar 22, 2025

Consent & Preferences

Ihr CDW neu gedacht: Einwilligungsmanagement als Schlüssel zu vertrauenswürdigen und verwertbaren Daten

Erfahren Sie, wie Sie durch die Integration einer Consent Management Platform in Ihr Cloud Data Warehouse Compliance gewährleisten, Vertrauen stärken und den Wert Ihrer Daten maximieren können.

Januar 21, 2025

Consent & Preferences

Das Consent & Preferences Maturity Model im Überblick

Laden Sie dieses E-Book herunter, um mehr über die sechs Phasen des Consent & Preferences Maturity Model zu erfahren - und um herauszufinden, wo Ihr Programm innerhalb dieses Rahmens steht.

Januar 17, 2025

Third-Party Risk

DORA-Compliance: Ist Ihr Unternehmen vorbereitet?

Der Digital Operational Resilience Act (DORA) ist die erste EU-Verordnung, die die Sicherheitsfunktionen von Finanzunternehmen regelt.

Januar 16, 2025

AI Governance

KI-Governance neu gedacht: Wie Sie mit OneTrust den EU AI Act erfolgreich umsetzen

Januar 02, 2025

Third-Party Risk

From reliance to resilience: Building a strong third-party risk management

With this webinar, you'll learn how to tackle the complexities of Third-Party Risk Management (TPRM). Explore real-world incidents, widespread challenges, regulatory expectations, and the key components of a robust TPRM framework.

Dezember 17, 2024

OneTrust zum führenden Anbieter für Operational Resilience Software 2024 ernannt

Laden Sie diesen Verdantix-Bericht herunter und erfahren Sie, warum operative Resilienz für Ihr Unternehmen entscheidend ist - und warum OneTrust als führender Anbieter ausgezeichnet wurde.

Dezember 05, 2024

Third-Party Risk

Leitfaden für das Drittparteienrisikomanagement

Dieser Leitfaden zum Risikomanagement für Dritte gibt Ihnen einen Überblick über die Voraussetzungen für den Aufbau eines erfolgreichen Risikomanagementprogramms für Dritte.

September 03, 2024

Trust Intelligence

Back to Work mit OneTrust

In diesem Webinar adressieren wir drei wesentliche Themen, die Ihnen eine verantwortungsvolle Nutzung sowie die Erschließung des vollen Potenzials Ihrer Daten ermöglichen: Datenschutz und AI, Einwilligungsmanagement und Drittparteienrisikomanagement.

August 29, 2024

Consent & Preferences

Praktischer Leitfaden für Marketingexperten zum Einwilligungs- und Präferenzmanagement

Personalisierte Erlebnisse sind im Marketing unverzichtbar geworden – Kunden erwarten maßgeschneiderte Inhalte. Doch was passiert, wenn Kommunikation nicht überzeugt? Ein effektives Einwilligungs- und Präferenzmanagement macht den Unterschied. Das Whitepaper zeigt, wie Unternehmen First-Party-Daten erheben und nutzen können, um Kundenzufriedenheit zu steigern und gleichzeitig rechtliche Anforderungen zu erfüllen.

August 21, 2024

Privacy & Data Governance

Leitfaden zur Automatisierung von Datenschutzprogrammen

Die kontinuierliche Anpassung an gesetzliche Bestimmungen und Datenumgebungen stellt Datenschutzteams vor große Herausforderungen bei der Suche, sowie dem Schutz und Verständnis von Daten. Dieses e-Book illustriert die Vorteile der Automatisierung von Datenschutzprogrammen, welche Prozesse automatisiert werden können und gibt praktische Tipps für die Umstellung.

August 13, 2024

Third-Party Risk

Erfolgreiches Drittparteienmanagement: Risiken branchenübergreifend managen

Erfahren Sie in diesem E-Book, wie Sie Drittparteiemanagement erfolgreich in Ihrem Unternehmen etablieren - mit praxisnahen Einblicken aus verschiedenen Branchen.

August 06, 2024

Privacy & Data Governance

Privacy Maturity Modell

Wie reif ist Ihr Datenschutzprogramm?

Juli 10, 2024

Third-Party Risk

Live-Demo: Umsetzung von DORA in der OneTrust Plattform

Dieses Webinar informiert alle, wie Sie die OneTrust Plattform für die Umsetzung von den DORA-Anforderungen nutzen können.

Juli 03, 2024

AI Governance

Countdown zum EU AI Act: Verantwortungsvolle Umsetzung der Anforderungen

Dieses Webinar informiert alle, die für die Implementierung von KI im Unternehmen verantwortlich sind, über den Zeitplan für das Inkrafttreten des EU AI Acts, seine Anwendbarkeit und Anforderungen.

Juni 27, 2024

AI Governance

Aufbau einer AI Governance: Wo fängt man an?

Durch die zunehmenden Fähigkeiten von AI entstehen neue Anwendungsfälle, die Unternehmen verändern. Um sich auf den unvermeidlichen Wandel vorzubereiten, ist es notwendig, ein effektives AI-Governance-Programm einzuführen. Dieses Whitepaper beschreibt die ersten Schritte eines AI-Governance-Programms am Fallbeispiel von OneTrust.

Juni 04, 2024

Third-Party Risk

TPRM und Datenschutz-Compliance: Was Sie bei der Zusammenarbeit mit Drittparteien beachten sollten

Laden Sie diese Checkliste herunter, um zu erfahren, welche Fragen Sie sich bei der Entwicklung eines TPRM-Programms stellen sollten, um die Einhaltung der Datenschutzbestimmungen zu gewährleisten.

Mai 31, 2024

Privacy & Data Governance

Trending Towards Trust 2024

In der Gesellschaft haben sich neue Maßstäbe dafür entwickelt, was erfolgreiche Geschäftstätigkeit ausmacht. Ein großer Stichpunkt ist "Vertrauen", der dieses Jahr auf drei Faktoren basiert: Messung, Management und Maturität. Der Report fasst die Auswirkungen auf Unternehmen zusammen.

Mai 30, 2024

Third-Party Risk

DORA Countdown: aktueller Stand und Umsetzungsansätze

Mai 28, 2024

Privacy & Data Governance

Aufbewahrungsrichtlinien, Datenlöschung - und minimierung

Effizientes Datenmanagement für unstrukturierte/ROT-Daten

Mai 23, 2024

Consent & Preferences

Einwilligungsmanagement: So schaffen Finanzdienstleister Vertrauen

Wie können Finanzdienstleister von einer Lösung für das Einwilligungsmanagement profitieren? Laden Sie noch heute unser E-Book mit dem geballten Fachwissen von Capco herunter.

Mai 01, 2024

Weiterentwicklung des Partnerprogramms von OneTrust zur Förderung vertrauenswürdiger Innovation

Neue Vorteile im Partnerprogramm erleichtern es, gemeinsame Fähigkeiten zu erweitern, den Kundennutzen zu steigern und neue Umsatzmöglichkeiten zu erschließen

April 24, 2024 4 lesezeit

Third-Party Risk

6 Schritte zu einem effektiven Drittparteien-Risikomanagement

Nutzen Sie unsere Checkliste mit den sechs Schritten zu einem robusten TPRM-Programm, um Drittparteienrisiken effektiv zu managen.

März 29, 2024

Datenschutzorientierte und personalisierte Erlebnisse mit OneTrust und Adobe Real-Time CDP

März 20, 2024

Consent und First-Party-Data Strategie: 7 Schritte zum Erfolg

Consent und First-Party-Data Strategie: 7 Schritte zum Erfolg

März 19, 2024

Consent und First-Party-Data Strategie: 7 Schritte zum Erfolg

Consent und First-Party-Data Strategie: 7 Schritte zum Erfolg

März 19, 2024

Technology Risk & Compliance

PCI DSS Compliance: How to scope and streamline monitoring with Certification Automation

Join our PCI DSS webinar where we discuss how Certification Automation can help free up valuable InfoSec resources, streamline audits, and stay continuously compliant.

März 05, 2024

AI Governance

AI Playbook: praxisorientierter Leitfaden für Anbieter und Betreiber von AI

Dieses Whitepaper adressiert die Verpflichtungen von Unternehmen im Zusammenhang mit AI. Das Dokument stellt die einzelnen Unteraufgaben diverser Teams dar und erläutert wichtige Informationen für Anbieter, als auch Betreiber.

Januar 31, 2024

Privacy Management

OneTrust Privacy Day

Herausforderungen im Datenschutz 2023 | Video On Demand

Dezember 20, 2023

Privacy & Data Governance

Bereit für die EU Data Strategy? Alles was Sie aktuell über Data Act, AI Act und Digital Services Act wissen müssen

Dieses Webinar bietet einen Einblick in die neuesten Entwicklungen im Bereich der EU-Datenschutzregulierung, sowie zu bewährten Strategien zur Vorbereitung auf diese Veränderungen.

Oktober 23, 2023

Third-Party Risk

Datenschutz und Drittparteien-Risiken: Ein integrierter Ansatz

Erfahren Sie, warum Datenschutz im Drittparteien-Risikomanagement unverzichtbar ist, und lernen Sie 10 Best Practices kennen, mit denen Sie die Datenschutz-Compliance bei der Zusammenarbeit mit Drittanbietern erfolgreich umsetzen.

Oktober 12, 2023

Privacy & Data Governance

Jetzt zukunftssicher aufstellen für LkSG & Co.

Das Gesetz über die unternehmerischen Sorgfaltspflichten in Lieferketten (LkSG) tritt ab dem 01.

August 07, 2023

Third-Party Risk

Sind Ihre Auslagerungspartner und Drittparteien eine Belastung für Ihre Datenschutz Compliance? 5 Tipps, um Ihr Risiko zu reduzieren

Dieses Webinar erläutert, wie Sie mit einem Third Party Risk Management-Programm datenschutzbezogene Risiken verringern, Compliance Records mit Leichtigkeit führen und die Zusammenarbeit von Geschäftseinheiten fördern können.

Juli 19, 2023

Drittparteien-Due-Diligence

Third party due diligence: ein praktischer deep dive

Dieses Webinar diskutiert Branchentrends, die eine intensivere Überprüfung von Dritten vorantreiben, sowie Herausforderungen und Lösungen für die Einhaltung der Sorgfaltspflicht gegenüber Dritten.

Juli 18, 2023

Consent & Preferences

First-Party-Daten-Checkliste für Vermarkter

Laden Sie unsere ausführliche Checkliste für First-Party-Daten herunter. Damit können Sie eine Marketingstrategie entwickeln, die den Datenschutz berücksichtigt, Vertrauen schafft und die Compliance Ihres Unternehmens gewährleistet.

Juli 11, 2023

Internes Auditmanagement

Certification Automation – Ihre Lösung für den Aufbau, die Erweiterung und die Automatisierung Ihres InfoSec-Compliance-Programms

Dieses Webinar erläutert wie OneTrust Ihnen helfen kann, Ihr InfoSec-Compliance-Programm auszubauen, die Flexibilität zu steigern und die Komplexität zu reduzieren.

Juni 21, 2023

Consent & Preferences

Was die neuesten Google CMP-Anforderungen für Ihr Unternehmen bedeuten

Dieser Blog adressiert die in 2023 in Kraft getretenen Änderungen bei Google Ads, die Unternehmen dazu auffordern, Einwilligungslösungen zu implementieren, die Datenschutz und Personalisierung in Einklang bringen.

Mai 15, 2023 3 lesezeit

Consent & Preferences

Mit datenschutzorientierten Marketingstrategien Kunden gewinnen und langfristig binden

Dieses Webinar zeigt Werbetreibenden und Marketing-Experten, wie Kunden durch die Bereitstellung eines Präferenz-Centers und das Sammeln von First-Party-Daten nachhaltig gewonnen und gebunden werden können.

März 02, 2023

Third-Party Risk

Trends im IT-Risikomanagement – Behandeln Sie schon oder bewerten Sie noch?

Dieses Webinar thematisiert einen strukturierten und effektiven Umgang mit IT-/IS- Risikomanagement.

Januar 18, 2023

Trust Intelligence

Trending Toward Trust: Worauf Unternehmen 2023 achten müssen

Das eBook diskutiert Branchentrends, die Unternehmen 2023 achten müssen, um das Vertrauen von Verbrauchern zu gewinnen.

Dezember 15, 2022

Privacy & Data Governance

How the GDPR expertise can help to accelerate your compliance with the new Swiss Privacy Law

Swiss data protection act came into effect in January 2023, and it brought significant changes to the previous data protection law.

Dezember 08, 2022

Consent & Preferences

Daten aktivieren und Vertrauen schaffen durch Präferenzmanagement

Dieses Webinar erläutert, wie sie eine sinnvolle und kanalübergreifende Aktivierung von Kundendaten einführen, um eine optimale Customer Experience bieten zu können.

Dezember 07, 2022

Drittparteien-Due-Diligence

LkSG Kurzanleitung: Was Sie über das deutsche Gesetz zur Sorgfaltspflicht in der Lieferkette wissen müssen

November 08, 2022

Drittparteien-Due-Diligence

Das LkSG: In 8 Schritten zur erfolgreichen Umsetzung

Dieses Webinar leitet sie durch einen 8-Schritte-Ansatz, mit dem Sie alle erforderlichen Sorgfaltspflichten des Lieferkettensorgfaltspflichtengesetzes erfüllen können.

Oktober 18, 2022

Privacy Automation

PIAs und DPIAs im Griff: Das umfassende Handbuch für Datenschutzexperten

Nutzen Sie das volle Potenzial Ihres Datenschutzprogramms mit unserem umfassenden Handbuch. Es vermittelt Ihnen das nötige Wissen und stellt Ihnen die passenden Tools bereit, um effektive PIA- und DPIA-Prozesse zu etablieren.

Juli 22, 2021

OneTrust Plattform-Demo

Erleben Sie OneTrust in der Praxis und erfahren Sie, wie Sie Daten und KI verantwortungsvoll nutzen können!

Privacy & Data Governance

Automatisieren Sie Ihre Datenschutzprogramme, um Datenschutz- und Data Governance-Initiativen besser aufeinander abzustimmen

Dieser Blog erläutert, wie Sie mit OneTrust in 2 Schritten Ihr Datenschutzprogramm automatisieren können.

5 lesezeit

Third-Party Risk

Aufbau eines effektiven Third Party Managements

Dieser Blog diskutiert, wie ein effektives Third Party Management etabliert werden kann, das Sicherheit für Datenschutz-, Sicherheits-, Ethik- und ESG-Teams schafft.

5 lesezeit

Navigating AI Governance: Einladung zum Strategischen Workshop | Ressourcen | OneTrust

Erfahren Sie in unserem exklusiven AI Governance Workshop, wie Sie Best Practices umsetzen, Innovation mit Risikomanagement vereinen und sich auf globale KI-Regulierungen wie den EU AI Act vorbereiten. Plätze sind begrenzt – jetzt anmelden!

Elevate your marketing strategy with first-party data to maximize opt-ins | Resourcen | OneTrust

Third-Party Risk

DORA verstehen: Auswirkungen des Digital Operational Resilience Act auf das Third-Party Risk Management

Privacy Management

Datentransfers: Herausforderungen, Lösungen und OneTrust als verlässlicher Partner

Dieses Webinar geht auf Regulierungen, sowie Möglichkeiten zur Risikobewertung und -Minderung von Datenübertragungen ein.

AI Governance

AI Governance Programm

Dieses Webinar thematisiert, wie Unternehmen mithilfe von AI Governance risikobasierte Entscheidungen für einen verantwortungsvollen Einsatz von AI-Technologie treffen können.

Data Discovery & Klassifizierung

Big Data Best Practices - Wie Sie die Datenflut bewältigen und Sicherheitsrisiken minimieren

Get best practices to manage Big Data

Ressourcen für KI-fähige Governance | OneTrust

Laden Sie hilfreiche Ressourcen herunter und sehen Sie sich kostenlose Webinare an. Erfahren Sie, wie Sie den Überblick, die Skalierbarkeit und die Kontrolle gewinnen, die Sie benötigen, um Innovationen voranzutreiben und gleichzeitig eine verantwortungsvolle Datennutzung zu gewährleisten.

Ressourcen für verantwortungsvolle KI | OneTrust

Entdecken Sie praxisorientierte Leitfäden und inspirierende Webinare für Fachleute aus den Bereichen Datenmanagement, Datenschutz und Governance. Beschleunigen Sie die verantwortungsvolle Einführung von KI und stellen Sie sicher, dass alle regulatorischen Anforderungen erfüllt werden.